¿Qué es un software espía (spyware)?

El espionaje, es una táctica común en tiempos de guerra. Esta táctica depende de la habilidad de engañar a un oponente con el propósito de ganar su confianza para acceder y/o interceptar información, sensitiva o confidencial, usándola en perjuicio de dicho oponente.

En los últimos 2600 años se ha documentado ampliamente el uso del espionaje: Sun Tzu, autor del Arte de la Guerra y Nicolás Maquiavelo, autor Del Príncipe, recomendaban ampliamente el uso de espías; mientras que en el Libro de Génesis en la Biblia Hebrea (o el antiguo Testamento Cristiano) se aborrecían a los espías enemigos. En la Real Cédula de la Reina de doña Juana de 1509 se establece la prohibición de interceptar o violar la correspondencia. Las justicias reales debían impedir, «exceso semejante, pues es opresión, violencia e inurbanidad que no se permite entre gente que vive en cristiana política».

En tiempos de paz, un gobierno transparente y respetuoso de los derechos humanos, utiliza el espionaje para reunir evidencias contra sospechosos de crímenes como el narcotráfico o secuestro. Por otro lado, un gobierno autocrático y que desprecia los derechos humanos, utiliza el espionaje contra sus enemigos: sus propios ciudadanos.

Los dispositivos móviles infectados se transforman en las herramientas que el espía utiliza para saber todo sobre ti.

La privatización del Espionaje Electrónico Masivo

Las técnicas de espionaje han evolucionado y la tecnología ha hecho más «eficiente» la labor de espionaje. Existe toda una industria, donde empresas venden a los gobiernos tecnologías que permiten espiar masivamente. Israel, Rusia, Estados Unidos, Italia, son países que exportadores de software espía de tipo militar.

Ahora los espías, además de las técnicas encubiertas tradicionales, utilizan los programas de computadora para interceptar acceder y/o interceptar tu información privada o, en el peor de los casos, transformar tu dispositivo móvil en un aparato de vigilancia, activando tu cámara, tu GPS y tu micrófono sin que te des cuenta. Nuestros dispositivos móviles son el blanco perfecto para los espías, porque los llevamos a todas partes en todo momento.

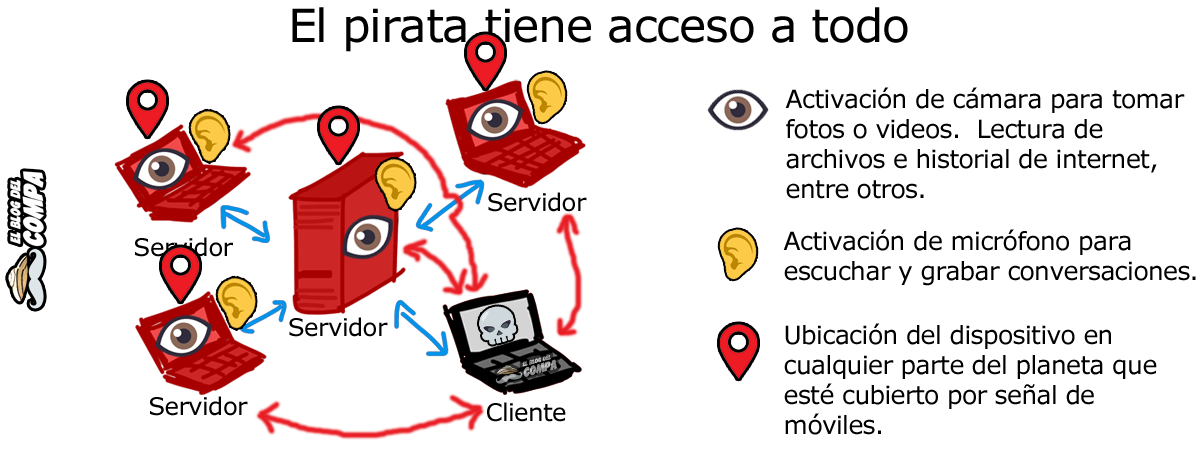

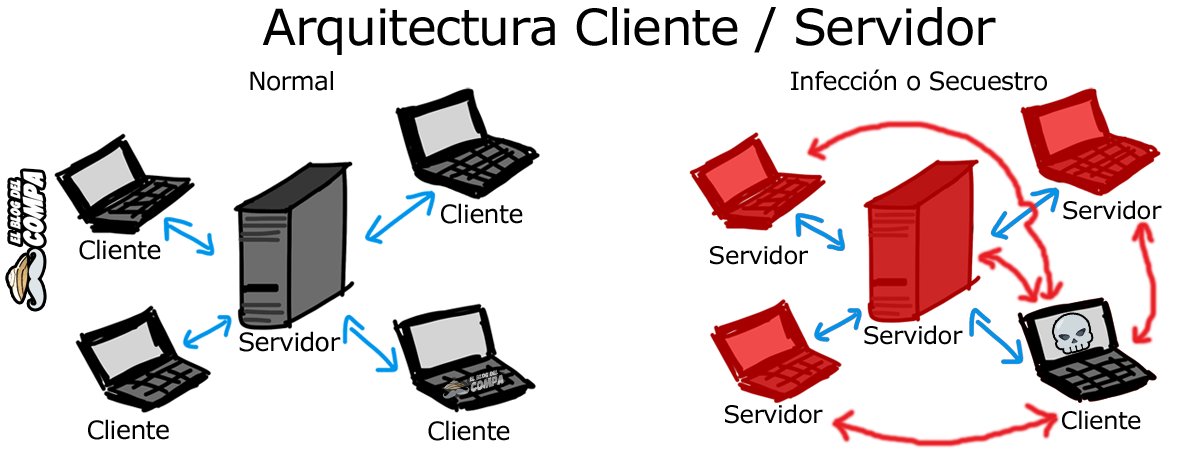

Arquitectura Cliente Servidor de una Red. El pirata informático desea infectar equipos para poder acceder ilegalmente a ellos.

De acuerdo con el brochure de la compañía italiana, Hacking Team (1) , el software infecta un dispositivo de la víctima (smartphone o computadora) convirtiéndolo en una especie de zombie que puede ser controlado remotamente desde un servidor de «Comando y Control», que puede estar ubicado en cualquier punto del planeta con acceso al internet.

Una vez infectado, el dispositivo, le otorga al espía acceso a lo siguiente:

- TODO el contenido del dispositivo. documentos, fotos, correos electrónicos, mensajes de texto, contactos telefónicos.

- TODAS las funciones: la cámara y el micrófono pueden ser activados remotamente para obtener fotos y audio. El GPS permite ubicar al dispositivo. El teclado permite registrar todo lo que la víctima escribe, por ejm: contraseñas.

- sustraer archivos o implantar archivos en el dispositivo

¿Cómo infecta el software espía a sus víctimas?

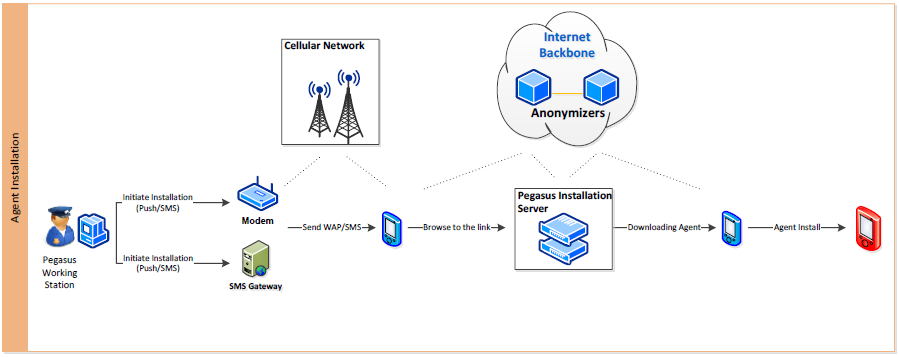

Diagrama que muestra los dos métodos de infección del software espía Pegasus. Tomado de los correos filtrados de Hacking Team (2), publicados por WikiLeaks.

El método de infección utiliza principalmente estos vectores:

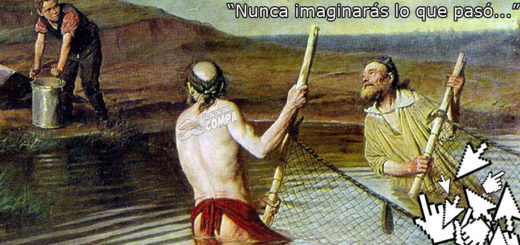

- Redes sociales (solo basta un click para infectarse):

- Crear un perfil falso en la misma red social que frecuentan las víctimas (ver imagen).

- Redactar un mensaje con tono sensacionalista, incitando a la personas a pulsar en un enlace para leer más.

- El enlace inicia la instalación de código malicioso en el dispositivo de la víctima.

- Correo electrónico (bastan dos clicks para infectarse):

- crear una cuenta en un servicio como gmail o hotmail

- Enviar un correo electrónico a la víctima y adjuntar un archivo usualmente de tipo Word o Excel, que contiene a su vez un código malicioso.

- La víctima al abrir el archivo, ejecuta en su dispositivo, sin saberlo, el código malicioso que permite controlarlo remotamente.

- Infiltrar las redes celulares (imposible detener la infección):

- El software Pegasus de NGO Group se infiltra en las redes celulares y envía mensajes sms (3) que los teléfonos, al recibir, ejecutan automáticamente sin que el dueño se de cuenta

- Un espía tiene acceso físico al dispositivo e instala el software malicioso.

Ejemplo de un perfil falso creado por la operación de Hacking Team en Panamá, con el propósito de infectar dispositivos de opositores políticos del gobierno.

¿Cómo proteger tu dispositivo móvil del software espía?

La primera línea de defensa consiste en educarse sobre la amenaza del software espía, encima de ese fundamento aplique las siguientes estrategias:

- Resista la tentación de pulsar enlaces que le envíen por medios sociales o por correo electrónico. El ataque de spearphishing, está diseñado para incitar a las personas a visitar sitios web maliciosos.

- Aplicar las últimas actualizaciones del sistema operativo de su móvil. INSTALE SOLAMENTE VERSIONES LEGÏTIMAS.

- Un antivirus en su teléfono android o iOS es inútil. Los sistemas operativos móviles difieren de los sistemas operativos de las computadoras de escritorio. Además que los software espía de grado militar, están diseñados para evadir la detección de programas de antivirus.

- Instale Web of Trust, es una aplicación para Windows y Android, que verifica que los enlaces que vaya a pulsar se redirijan hacia sitios web legítimos. Web of Trust verifica el dominio del sitio web contra una base de datos de 140 millones de direcciones y le notifica por medio de un ícono si el sitio web es confiable.

- Si tiene una pc, desactive Adobe Flash y Java. Estas dos plataformas tienen gran cantidad de vulnerabilidades que permiten a los espías hacerse con el control del dispositivo.

- Instale un software de bloqueo de anuncios como UBlock, AdBlock o Privacy Badger. Navegará sin tantos anuncios publicitarios y le protegerá de software espía más benigno. Estas dos extensiones no pueden detener software espía militarizado.

Si te gustó esta publicación

Suscríbete en alguna de nuestras cuentas en redes sociales para que sepas cuando publicamos la próxima. También puedes:

- Ayudarme con una donación, para poder cubrir los costos del Blog (quizás hasta colocar menos publicidad)

- Compartir este artículo con alguien que creas que le interese el tema (o si quieres utilizarlo para apoyar tus argumentos)

- Puedes dejar algún comentario constructivo en la sección de comentarios.

Muchas gracias por tu fina atención.